Chaque année, le monde de la cybersécurité publie plus de vulnérabilités que jamais auparavant. La base de données CVE continue de croître à un rythme impressionnant, et les scanners de vulnérabilités signalent consciencieusement des milliers de résultats dans les tableaux de bord du monde entier.

Dans le même temps, une liste beaucoup plus restreinte, le catalogue des Known Exploited Vulnerabilities (KEV), progresse beaucoup plus lentement.

Cela soulève une question importante pour les équipes de sécurité et les décideurs :

Si le nombre de CVE explose chaque année, pourquoi le KEV ne suit-il pas la même courbe Et surtout : sur quoi les organisations devraient-elles réellement se concentrer ?

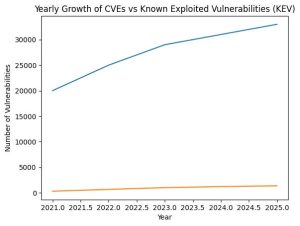

Ce graphique illustre la divergence des courbes de croissance de la base de données CVE et du catalogue Known Exploited Vulnerabilities (KEV) entre 2021 et 2025. Alors que le volume de CVE augmente rapidement en raison de l’ampleur des divulgations et de l’automatisation, le KEV progresse lentement en tant qu’ensemble soigneusement sélectionné de vulnérabilités activement exploitées. Cette différence souligne pourquoi la priorisation basée sur le risque est plus importante que le simple nombre de vulnérabilités.

La croissance des CVE reflète la divulgation, pas le danger

Le système Common Vulnerabilities and Exposures (CVE) n’a jamais été conçu pour mesurer le risque réel. Son objectif est la transparence. Dès qu’une vulnérabilité est divulguée de manière responsable et validée, elle peut recevoir un identifiant CVE, indépendamment de l’intérêt réel des attaquants.

Ce choix de conception explique la courbe de croissance abrupte. Ces dernières années, le nombre de CVE nouvellement publiées est passé d’environ 20.000 en 2021 à plus de 31.000 en 2024, et 2025 poursuit cette accélération avec plus de 33.000 CVE publiées. Cela signifie que le paysage mondial des vulnérabilités s’élargit désormais d’environ quatre-vingt-dix nouvelles CVE par jour, la plupart étant divulguées bien avant que l’on sache si elles intéresseront réellement les attaquants.

La croissance continue en 2025 est largement due à l’automatisation accrue de la découverte de vulnérabilités, au nombre croissant de CVE Numbering Authorities (CNA) et à une meilleure visibilité des logiciels de la chaîne d’approvisionnement et du cloud natif, plutôt qu’à une soudaine vague de nouvelles techniques d’attaque.

L’écosystème CVE, coordonné par le CVE Program (https://nvd.nist.gov/general/cve-process), fait un excellent travail de catalogage de tout ce qui pourrait mal tourner. Mais cette exhaustivité a un coût : du volume sans priorisation.

Pour les organisations, cela se traduit souvent par de longs arriérés de vulnérabilités, des cycles de correctifs interminables et des tableaux de bord remplis de résultats « critiques » qui ne seront peut-être jamais exploités.

Le KEV progresse lentement parce que les attaquants sont sélectifs

Le catalogue des Known Exploited Vulnerabilities (KEV) existe pour une raison très différente. Maintenu par CISA (https://www.cisa.gov/), le KEV ne comprend que des vulnérabilités activement exploitées dans la nature et étayées par des preuves crédibles.

La croissance du catalogue Known Exploited Vulnerabilities raconte donc une toute autre histoire. Depuis son introduction en 2021, le KEV est passé d’environ 300 entrées à environ 1.200 à la fin de 2024. En 2025, le catalogue s’est encore élargi pour atteindre environ 1.350 vulnérabilités connues exploitées activement. Comparé aux dizaines de milliers de CVE publiées sur la même période, le KEV continue de représenter bien moins de deux pour cent de l’ensemble du paysage des vulnérabilités, tout en capturant une part disproportionnée de l’activité réelle des attaques.

Cette croissance lente n’est pas une faiblesse. Elle reflète une vérité fondamentale sur la cybercriminalité : les attaquants ne poursuivent pas toutes les vulnérabilités. Ils se concentrent sur ce qui est fiable, évolutif et rentable. Une fois qu’un exploit fonctionne, il a tendance à être réutilisé, parfois pendant des années.

En d’autres termes, le KEV reflète le comportement des attaquants, pas le volume des divulgations.

Pourquoi une croissance équivalente serait un signal d’alerte

Si le KEV devait croître au même rythme que les CVE, cela indiquerait un véritable problème. Cela signifierait soit que chaque vulnérabilité est immédiatement militarisée, ce qui n’est pas le cas, soit que le KEV a perdu sa capacité de filtrage.

Le CVE répond à la question « Qu’est-ce qui existe »

Le KEV répond à la question bien plus urgente « Qu’est-ce qui est utilisé contre les organisations en ce moment »

Comprendre cette distinction est essentiel pour la gestion moderne des vulnérabilités.

Notre point de vue : les vulnérabilités théoriques ne correspondent pas au risque réel

Chez Guardian360, nous pensons que les organisations passent beaucoup trop de temps à poursuivre le risque théorique.

La gestion traditionnelle des vulnérabilités traite souvent tous les CVE de manière égale, en s’appuyant fortement sur les scores CVSS et les chiffres bruts. Sur le papier, cette approche semble approfondie, mais en pratique, elle entraîne une fatigue des correctifs, une utilisation inefficace des ressources et un faux sentiment de contrôle.

Un CVE de gravité élevée qui n’est jamais exploité ne présente pas le même risque qu’une vulnérabilité modérément notée que les attaquants exploitent activement. Pourtant, de nombreux outils continuent de donner la priorité au premier plutôt qu’au second.

C’est pourquoi nous croyons fermement que les organisations devraient déplacer leur attention de « Combien de vulnérabilités avons-nous » vers « Quelles vulnérabilités menacent réellement notre entreprise »

Comment Guardian360 Lighthouse soutient la priorisation basée sur le risque

La plateforme Guardian360 Lighthouse est construite autour de ce principe précis. Au lieu de submerger les partenaires et les clients avec des listes interminables de vulnérabilités, Lighthouse évolue vers un modèle d’analyse et de priorisation basé sur le risque.

En combinant :

- les données techniques de vulnérabilité (CVE),

- le renseignement sur l’exploitation (comme KEV),

- et le contexte métier (pertinence des actifs, exposition et impact),

Lighthouse aide les partenaires à concentrer leurs efforts de remédiation là où cela compte le plus. Cela s’aligne naturellement avec des cadres modernes comme ISO 27001 et NIS2, qui mettent de plus en plus l’accent sur la prise de décision basée sur le risque plutôt que sur la conformité par liste de contrôle.

L’objectif n’est pas moins d’analyses, mais des résultats plus intelligents.

Interpréter correctement les courbes de croissance

La différence visuelle entre les courbes de croissance CVE et KEV raconte une histoire claire. Une ligne monte fortement, portée par la divulgation et la transparence. L’autre progresse lentement, portée par l’exploitation confirmée dans le monde réel.

Cet écart n’est pas un problème à « résoudre ». C’est quelque chose à utiliser.

Car réduire le cyberrisque ne consiste pas à corriger tout ce qui pourrait mal tourner, mais à traiter ce qui se produit réellement.

Réflexion finale

Le CVE nous donne de la visibilité.

Le KEV nous donne de la concentration.

Et les plateformes basées sur le risque comme Guardian360 Lighthouse existent pour combler cet écart, afin que les organisations passent moins de temps à réagir au bruit et plus de temps à réduire un risque réel et mesurable.